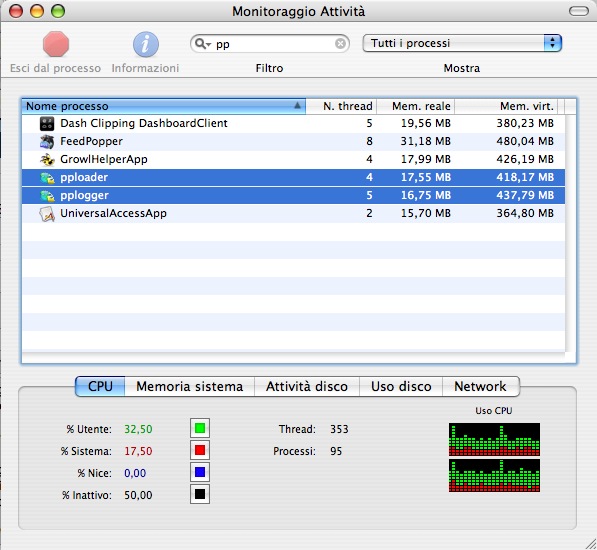

Nome: PeerGuardian 1.4.3 e 1.5

Nome: PeerGuardian 1.4.3 e 1.5

Categoria: Sicurezza P2P – Licenza: Free

Data di rilascio: 10/11/2007 – Piattaforma: PPC/Intel

Alcuni lettori di TheAppleLounge ci hanno segnalato l’assenza di performabilità di PeerGuardian con Leopard.

Nonostante le versioni di modifica realizzate ad hoc per Leopard da alcuni sviluppatori indipendenti (e riportate in questo nostro vecchio articolo), PeerGuardian 1.4.2 (seppur modificato) effettivamente non effettua alcun blocco in Leopard e in alcuni casi va in crash.

Abbiamo così deciso di approfondire il problema nel tentativo di segnalare a tutti i nostri utenti una guida (aggiornata) per l’uso di PeerGuardian.

La necessità di utilizzo di PeerGuardian 2 nasce nel tentativo di bloccare collegamenti ad indirizzi IP indesiderati (e misconosciuti per l’utente) nel momento dell’utilizzo di alcuni importanti software per il P2P come Transmission.

In realtà problemi analoghi possono sorgere anche con Azureus o con l’utilizzo di aMule. In questi casi però è possibile l’utilizzo di alcuni IP-LOCKER (o filtri IP) già predisposti per i software. Nel caso di Azureus troverete il filtro SAFEPEER nei plugin, nel caso di aMule è possibile utilizzare il filtro IPFILTER.DAT recuperabile nelle sue versioni aggiornate mediante una ricerca su GOOGLE (anche se in realtà lo stesso ipfilter.dat può essere utilizzato anche su Azureus).

Ma la moltitudine di utenti Mac che usa Transmission deve necessariamente installare Peerguardian. A questo indirizzo del forum di PhoenixLabs, trovate l’ultima release di PeerGuardian OSX della serie 1.4.

Si tratta per la precisione della versione 1.4.3 (per scaricare l’applicazione dovrete registrarvi al forum). E’ in fase di realizzazione anche una versione 1.5 che potrete scaricare a questo indirizzo, mentre qui potrete trovare la versione “source” in versione Binary disponibile sia per Mac PPC che per Mac Intel.

In questo articolo concentreremo la nostra attenzione su PeerGuardian 1.4.3 o 1.5, versioni stabili (e funzionanti) del software.